A Tor működése és valódi titkolása az internetszolgáltató előtt

A Tor hálózatot gyakran használják az online anonimitás érdekében, de pontosan hogyan működik és mit rejt el valójában az internetszolgáltató (ISP) elől?

Mi az a Tor?

A Tor (The Onion Router) egy nyílt forráskódú szoftver, amely lehetővé teszi a felhasználók számára, hogy anonim módon böngésszenek az interneten. A hálózat útvonalat változtat az adatforgalmon, hogy megnehezítse a felhasználó nyomon követését.

Hogyan működik a Tor?

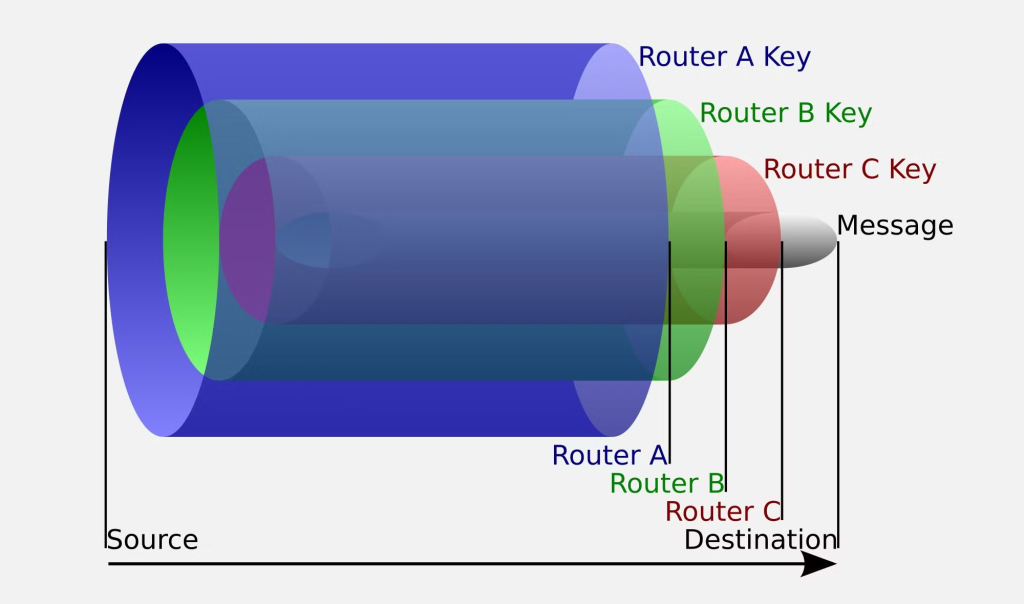

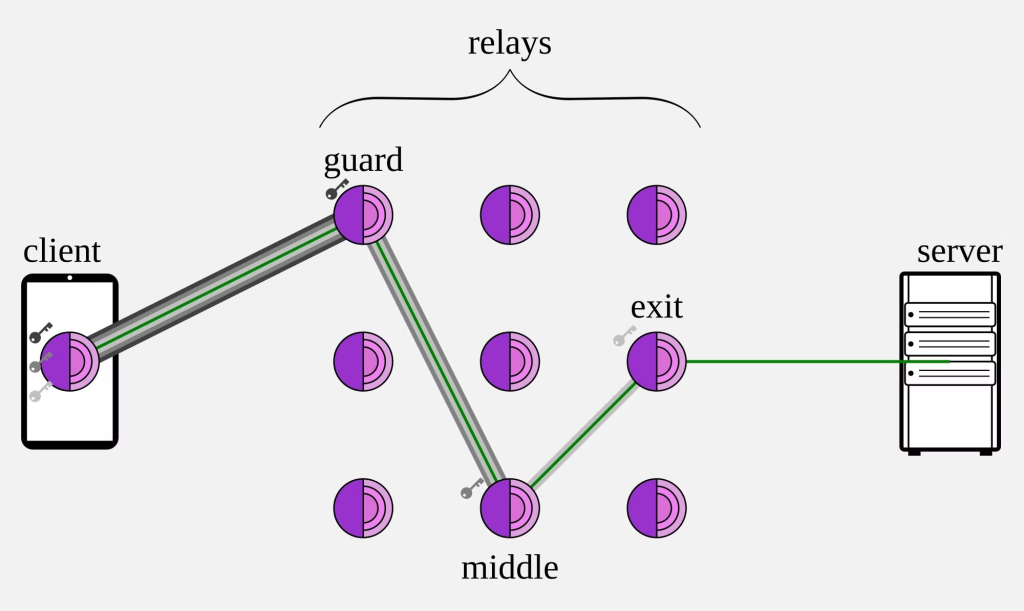

A Tor három rétegű titkosítást használ (innen az „onion” vagy hagyma elnevezés), amelyen keresztül az adatforgalom véletlenszerűen kiválasztott szerverek (úgynevezett node-ok) sorozatán halad át:

- Belépési pont (Entry Node): Az első pont, ahol a forgalom belép a Tor hálózatba

- Köztes pont (Middle Node): Több átmeneti pont továbbítja és titkosítja az adatokat

- Kilépési pont (Exit Node): Az utolsó pont, ahol a forgalom elhagyja a Tor hálózatot és a nyilvános internetre kerül

Mit lát az internetszolgáltató?

Bár a Tor titkosítja a forgalmat, az ISP még mindig láthatja, hogy a felhasználó a Tor hálózatot használja. Pontosan látják:

- Hogy csatlakozol a Tor hálózathoz

- A kapcsolat időpontját és időtartamát

- A felhasznált adatmennyiséget

Azonban nem látják:

- Milyen weboldalakat látogatsz a Tor-on keresztül

- Milyen adatokat küldesz vagy fogadsz

- A valódi IP-címed (ha helyesen használod a Tor-t)

A Tor korlátai

A Tor nem tökéletes anonimitási megoldás. Fontos tudni a korlátait:

- Lassabb böngészési élményt nyújt a hagyományos böngészőkhöz képest

- Kilépési node-ok esetén bizonyos adatok még mindig láthatóak lehetnek

- Rosszul konfigurálva vagy rosszul használva még mindig kiszivárogthatja az identitásodat

Hogyan használd biztonságosan a Tor-t?

Néhány tipp a biztonságos Tor használathoz:

- Mindig töltsd le a Tor böngészőt a hivatalos weboldalról

- Ne telepíts kiegészítőket vagy bővítményeket

- Ne tölts le vagy nyiss meg dokumentumokat online módban

- Fontold meg a VPN használatát a Tor mellett (Tor-over-VPN)

Összegzés

A Tor hatékony eszköz az online anonimitás érdekében, de nem varázspálca. Az ISP látja, hogy a Tor-t használod, de nem látja a konkrét online tevékenységedet. A teljes anonimitás érdekében óvatosnak kell lenned a használati módoddal és tisztában kell lenned a rendszer korlátaival.

Forrás: MakeUseOf – How Tor Works & What It Really Hides From Your ISP